iOS jest bardzo bezpieczny – a przynajmniej tak myślisz. Deweloper demonstruje teraz, w jaki sposób hasła można „ukraść” użytkownikom za pomocą prostej sztuczki phishingowej. Nawet uważni użytkownicy nie mogą wykryć ataków.

iOS 11

iOS: Atak phishingowy możliwy za pomocą prostej sztuczki

Deweloper Felix Krause wyjaśnia na swoim blogu, w jaki sposób programiści mogli przeprowadzać zwodniczo prawdziwe ataki phishingowe na użytkowników iOS – w taki sposób, że mało kto z nich by ich jako takich rozpoznał. „Wyłudzanie informacji” oznacza, że osoba atakująca nakłania użytkownika do wprowadzenia hasła, ponieważ sądzi, że używa go do określonej usługi – ale zamiast tego hasło trafia do osoby atakującej.

Krause zauważył, że użytkownik iOS często pyta o hasło do iCloud lub Apple ID – na przykład podczas instalowania aplikacji lub aktualizacji w tle. Zdecydowana większość użytkowników natychmiast reaguje na okno dialogowe systemu, wprowadzając hasło bez zastanowienia – nawet jeśli okno dialogowe pojawia się w aplikacji innej niż Apple, tak jak dzieje się to w prawdziwych oknach dialogowych Apple.

Okno dialogowe wygląda zwodniczo realistycznie

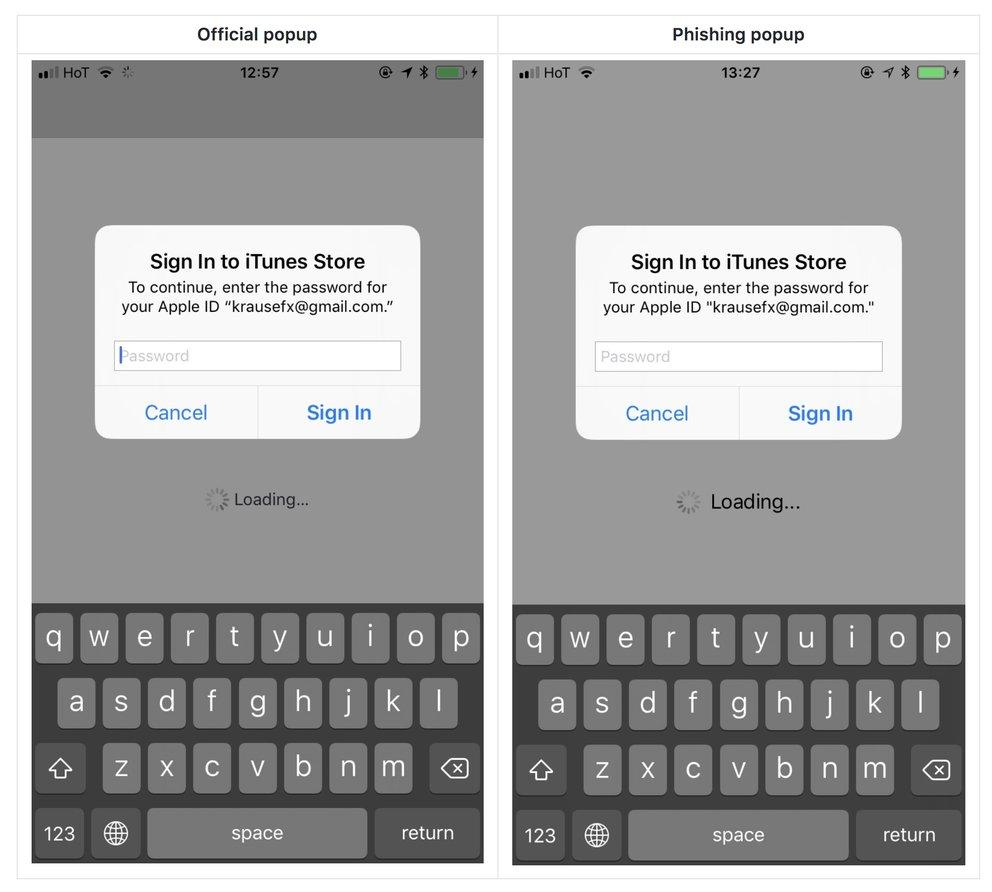

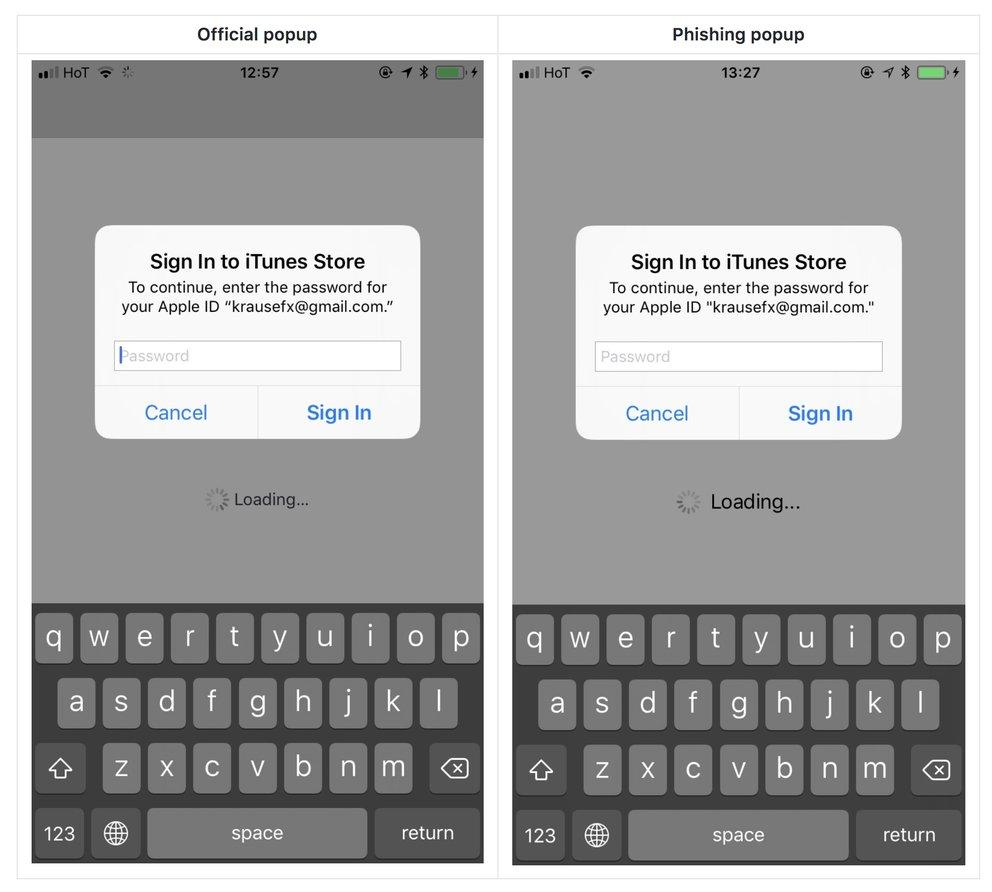

Jest to dokładnie ten nawyk, z którego mogą skorzystać napastnicy: Bez większego wysiłku można stworzyć okno dialogowe, które wygląda dokładnie tak, jak monit Apple o hasło. Aby skopiować wariant okna dialogowego, osoba atakująca phishing musiałaby znać przynajmniej adres e-mail Apple ID użytkownika; Jednakże, ponieważ istnieje również wariant tego okna dialogowego bez wyświetlanego adresu e-mail, nawet ta informacja nie jest konieczna do zwodniczo prawdziwego okna dialogowego.

Krause nie wierzy również, że surowe zasady i kontrole Apple dotyczące sklepu z aplikacjami zapewniają skuteczną ochronę przed odpowiednim złośliwym oprogramowaniem: przynajmniej nadal istnieje możliwość zdalnego wykonania kodu w celu późniejszej aktywacji określonej zawartości aplikacji. Ponadto programiści w przeszłości wielokrotnie „przemycali” „zakazane” aplikacje do sklepu z aplikacjami – pomyśl o różnych emulatorach konsol do gier wideo, które przebierały się za inne aplikacje.

Apple zdaje sobie sprawę z luki w zabezpieczeniach

Krause poinformował już Apple o tym słabym punkcie systemu operacyjnego i ma nadzieję, że Apple wkrótce rozwiąże problem – można by sobie wyobrazić np., że dialogi wyświetlające aplikacje, a nie sam system operacyjny wyglądają inaczej, np. z aplikacją Ikona. Jeśli chcesz zabezpieczyć się przed tą podatnością, najlepiej nigdy nie wprowadzać hasła w oknie dialogowym, ale po prostu je natychmiast zamknij, a następnie przełącz się do ustawień systemu operacyjnego, aby je tam wprowadzić. Możliwe jest również zabezpieczenie własnego konta za pomocą uwierzytelniania dwuskładnikowego.

Fałszywe okno dialogowe można również rozpoznać po tym, że naciśnięcie przycisku home prowadzi z powrotem do ekranu głównego, nawet jeśli okno dialogowe jest otwarte: tak jest w przypadku okien dialogowych aplikacji, ale nie w przypadku okien dialogowych systemu, w których przycisk startowy służy do blokowania. . Powinniśmy przynajmniej za każdym razem przeprowadzać ten test.

Źródło: Felix Krause przez Heise

Leave a Comment